Cybersäkerhetsexperter har upptäckt en ny QR-kod-fiskkampanj, även känd som "quishing," som utnyttjar Microsoft Sway för att värd falska landningssidor och stjäla legitimationsuppgifter, flerfaktorsautentisering (MFA)-koder och kakor.

Sway är en gratis molnbaserad digital berättarapp som lanserades 2015 som en del av Microsoft 365 produktfamilj. Den låter användare skapa och dela interaktiva designer för rapporter, personliga berättelser, presentationer, dokument och annat.

Netskope Threat Labs, ett cybersäkerhetsföretag, registrerade först quishing-bedrägeriet i juli 2024. Företaget upptäckte en 2 000-gånger ökning av cyberattacker på Sway, genom att använda en rad taktiker för att kringgå Microsofts cybersäkerhetslösningar.

Dessa vågor av cyberattacker riktade sig främst mot teknik-, tillverknings- och finansbranscher, särskilt i Asien och Nordamerika.

Microsoft QR-kod-fiskeri-kampanjer kommer från e-postmeddelanden, Neskope bekräftar.

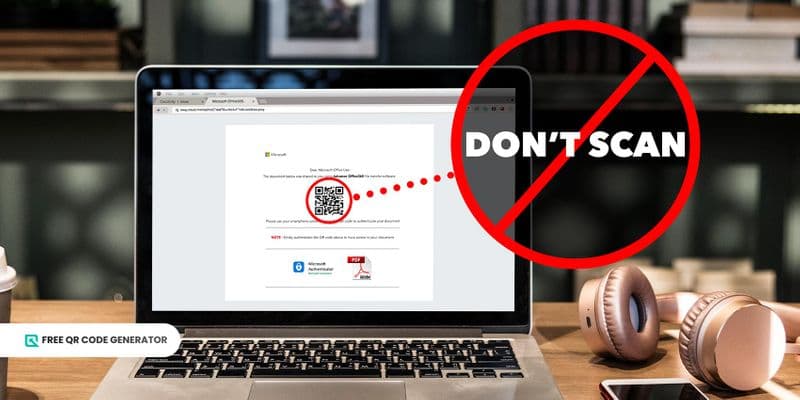

Forskare upptäckte att e-postmeddelanden som skickades till Sway-användare omdirigerades till phishing-landningssidor som var hostade på domänen sway.cloud.microsoft. Dessa phishing-sidor visade en falsk QR-kod vilka användare uppmanades att skanna för att ledas till andra skadliga webbsidor.

Eftersom URL:en är inbäddad i en bild kan e-postskannrar som endast kan skanna textbaserat innehåll kringgås. Dessutom kan användare, när de får skickad en QR-kod, använda en annan enhet, som sin mobiltelefon, för att skanna koden. Netskope-forskarna observerade.

Att uppmana användare att använda sina mobiltelefoner för att skanna dessa QR-koder är en vanlig bedrägeristrategi, eftersom de flesta telefoner kommer med svagare säkerhetsåtgärder.

Ondskefulla aktörer har troligen lätt att kringgå säkerhetskontroller mot phishing på smartphones, eftersom de ofta inte är utrustade med antivirusprogram eller lösningar för endpunktsskydd och respons, vilka vanligtvis endast finns på datorer.

Eftersom säkerhetsåtgärderna som implementerats på mobila enheter, särskilt personliga mobiltelefoner, vanligtvis inte är lika stränga som på bärbara datorer och stationära datorer, är offren då ofta mer sårbara för missbruk. forskare tillade.

QR-kodfiskekampanjer utnyttjade Cloudflare Turnstile för att undvika upptäckt.

Det som gör dessa kvistningskampanjer mycket effektiva är användningen av pålitlig webbprogramvara för att verka mer trovärdiga och undgå upptäckt av sina bedrägliga metoder.

Forskare bekräftade att dessa bedragare använde Cloudflare Turnstile för att dölja sina landningssidor för statiska URL-skannrar och webbfiltretjänster. Det hjälpte bedragarna att behålla ett gott rykte och göra dem omärkbara även för verktyg avsedda att skydda webbplatser från bots.

Cyberattackers använde också transparent phishing, som utnyttjar angripare-i-mitten attacker. Denna bedrägeritaktik stal multi-faktor autentiseringskoder genom en liknande sida samtidigt som de loggar in på offrets äkta Microsoft-konto.

Genom att använda taktiken med inloggade Microsoft-konton fick användarna att tro att de hade åtkomst till en legitim webbplats, vilket gav dem förtroende och sänkte deras vakt.

Genom att använda legitima molnapplikationer ger angriparna trovärdighet åt offren och hjälper dem att lita på det innehåll som serveras.

Dessutom använder en offer sitt Microsoft 365-konto som de redan är inloggade på när de öppnar en Sway-sida, vilket kan hjälpa till att övertyga dem om dess legitimitet. Netskope-forskare noterade.

”Det här är inte första gången”: Microsoft Sway har en historia av phishing-attacker.

I april 2020 genomförde illvilliga aktörer en liknande phishing-kampanj kallad PerSwaysion, riktad mot Office 365-inloggningsuppgifter med hjälp av en phishing-kit som ingår i en malware-tjänst (MaaS)-operation.

Säkerhetsforskare från Group-IB upptäckte att kampanjen använde sig av Microsoft Sway för att rikta in sig på högt rankade officerare och direktörer inom små till medelstora finansiella tjänsteföretag, advokatfirmor och fastighetsgrupper.

Över 156 inloggningsuppgifter samlades in genom att kompromettera deras företagsmejl. Minst 20 av dessa fiskade konton tillhör chefer på olika företag i USA, Kanada, Tyskland, Hongkong, Singapore, Nederländerna och Storbritannien.

Bevis tyder på att bedragare troligen använder LinkedIn-profiler för att bedöma potentiella offerpositioner.

En sådan taktik minskar möjligheten till tidig varning från den nuvarande offrets arbetskamrater och ökar framgångsgraden för nya phishingcykler. Gruppen-IB forskare sa.

QR-kodernas bildbaserade natur utnyttjas för att starta phishing-kampanjer.

Att förbättra cybersäkerhetsåtgärder och motåtgärder förblir en av de främsta uppdragen för teknologiföretag som Microsoft och programvaruföretag som erbjuder molntjänster. gratis QR-kodgenerator online.

I takt med att allt striktare cybersäkerhetsåtgärder utvecklas, stärker dock skadliga aktörer även sina fiskekampanjer och motåtgärder. De blir smartare genom att utnyttja bristerna i legitima cybersäkerhetsappar mot dem själva.

Som visats av dessa phishing-attacker mot Sway ligger sårbarheten i bildbaserade hot, såsom QR-koder. De flesta e-postskannrar var endast kalibrerade för att skanna textbaserat innehåll, inte webbadresser i bilder.

Att använda QR-koder för att dirigera offer till phishing-webbplatser ställer en del utmaningar för försvarare.

Eftersom URL:en är inbäddad i en bild kan e-postskannrar som endast kan skanna textbaserat innehåll kringgås. Netskope svarade tillbaka.

Företag behöver revidera sina säkerhetspolicyer och förstärka cybersäkerheten.

Framsteg av phishing-kampanjer signalerar organisationer att granska sina cybersäkerhetspolicyer för skanning och filtrering av webb- och molntrafik. Bättre policys innebär färre chanser för anställda att komma åt skadliga webbplatser.

Samtidigt uppmanas enskilda användare att kontrollera webbadresser innan de klickar. Bättre ännu, skriv webbplatsen direkt i webbläsarens adressfält för att undvika att falla för QR-kodsfiskebedrägerier.

QR-kodsbaserad nätfiske har nyligen blivit ett stort problem och verkar osannolikt att minska. Nyligen fann Cofenses forskning en ökning på 331% av rapporter om QR-kodbaserade hot. Max Gannon från Cofense sa.

Missbruket av Microsoft Sway i denna kampanj understryker ytterligare att hotaktörer har en färdig, enkel väg att kringgå många automatiserade säkerhetskontroller – helt enkelt genom att missbruka en betrodd delningstjänst. Gannon lade till.