Cybersekuriteitdeskundiges het 'n nuwe QR-kode-hengelveldtog ontdek, ook bekend as "quishing," wat Microsoft Sway benut om valse landingsbladsye te herberg en aanmeldingsbesonderhede, multi-faktoroutentiserings (MFA)-kodes en koekies te steel.

Sway is 'n gratis wolk-gebaseerde digitale storieverteltoepassing wat in 2015 bekendgestel is as deel van die Microsoft 365-produkfamilie. Dit stel gebruikers in staat om interaktiewe ontwerpe vir verslae, persoonlike stories, aanbiedings, dokumente en meer te skep en te deel.

Netskope Threat Labs, 'n sibersekuriteitsfirma, het vir die eerste keer die quishing-bedrog in Julie 2024 aangeteken. Die maatskappy het 'n 2,000-voudige toename in siberaanvalle op Sway opgespoor, waar 'n reeks taktieke gebruik word om Microsoft se sibersekuriteitsoplossings te omseil.

Hierdie reekse van siberaanvalle het hoofsaaklik op tegnologie, vervaardiging, en finansiële industrieë gemik, veral reg oor Asië en Noord-Amerika.

Microsoft QR-kode hengelveldtogte het ontstaan uit e-posse, Neskope bevestig.

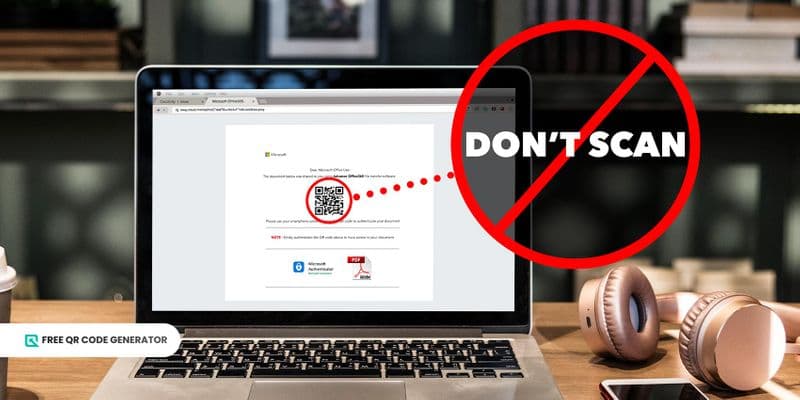

Navorser het bevind dat e-posse wat aan Sway-gebruikers gestuur is, na hengel landingsbladsye omgelei het wat gehuisves is op die sway.cloud.microsoft-domein. Hierdie hengelbladsye het gewys vals QR-kode wat gebruikers aangemoedig het om te skandeer om hulle na ander skadelike webblaaie te lei.

Aangesien die URL binne 'n beeld ingesluit is, kan e-pos skanderingstoestelle wat slegs teksgebaseerde inhoud kan skandeer, omseil word. Daarbenewens kan 'n gebruiker, wanneer hulle aan 'n QR-kode gestuur word, 'n ander toestel, soos hul selfoon, gebruik om die kode te skandeer. Netskope-navorsers het waargeneem.

Die aanmoediging van gebruikers om hul selfone te gebruik om hierdie QR-kodes te skandeer, is 'n algemene bedrieglike strategie, aangesien die meeste selfone met swakker sekuriteitsmaatreëls kom.

Booswillige gebruikers is waarskynlik om sekuriteitskontroles teen hengelary op slimfone te omseil, aangesien hulle dikwels nie toegerus is met antivirusprogrammatuur of Eindpunt Deteksie en Reaksie-oplossings nie, wat gewoonlik slegs op rekenaars voorkom.

"Omdat die sekuriteitsmaatreëls wat geïmplementeer word op mobiele toestelle, veral persoonlike selfone, gewoonlik nie so streng is soos op rekenaars en tafelrekenaars nie, is slagoffers dikwels dan meer vatbaar vir misbruik." navorser het bygevoeg.

QR-kode hengelveldtogte het van Cloudflare Toegangshek gebruik gemaak om ontdekking te vermy.

Wat maak hierdie kwessie-kampanjes baie meer effektief, is die gebruik van vertroude web-software om meer geloofwaardig te lyk en om die opsporing van hul bedrieglike taktieke te ontduik.

Ondersoekers het bevestig dat hierdie bedriegers Cloudflare Turnstile gebruik het om hul landingsbladsye te versteek vir statiese URL-skandeerders en webfilteringsdienste. Dit het die bedriegers gehelp om 'n goeie reputasie te handhaaf en hulle onopspoorbaar te maak selfs vir gereedskappe wat bedoel is om webwerwe te beskerm teen bots.

Kuber-aanvallers het ook deursigtige hengelary benut, wat vyand-in-die middel-aanvalle gebruik. Hierdie bedrieglike taktiek het gesteel. veelfaktor-verifikasiekodes deur 'n soortgelyke ogende bladsy terwyl jy gelyktydig aanmeld by die slagoffer se egte Microsoft-rekening.

Deur die taktiek van ingeteken Microsoft-rekeninge te gebruik, het gebruikers laat dink hulle het toegang tot 'n legitieme webwerf, hul vertroue gewen en hul waaksaamheid in die proses verlaag.

Deur gebruik te maak van wettige skaaptoepassings, gee aanvallers geloofwaardigheid aan slagoffers, wat hulle help om die inhoud wat dit bied te vertrou.

"Daarbenewens gebruik 'n slagoffer hul Microsoft 365-rekening wat hulle reeds ingeteken is wanneer hulle 'n Sway-bladsy oopmaak, dit kan hulle oortuig oor die geldigheid daarvan." Netskope-navorsers het opgemerk.

‘Dit is nie die eerste keer nie’: Microsoft Sway het 'n rekord van phising aanvalle

In April 2020 het booswillige aktuers 'n soortgelyke phising-kampanje genaamd PerSwaysion uitgevoer, wat mik op Office 365 intekeninligting deur 'n phisingpakket in 'n kwaadwillige-software-as-'n-diens-operasie te gebruik.

Groep-IB-sekuriteitsnavorsers het ontdek dat die veldtog Microsoft Sway benut het om hoëgeplaaste beamptes en direkteure van klein tot medium-grootte finansiële dienste-ondernemings, regspraktyke en eiendomsgroepe te teiken.

Meer as 156 geloofsbriewe is ingesamel deur die kompromittering van hul korporatiewe e-posse. Ten minste 20 van hierdie geviste rekeninge behoort aan uitvoerende beamptes by verskeie maatskappye in die VSA, Kanada, Duitsland, Hongkong, Singapoer, Nederland en die VK.

Bewyse dui daarop dat bedrieërs waarskynlik LinkedIn-profiel gebruik om potensiële slagoffer-posisies te assesseer.

"Sodanige taktiek verminder die moontlikheid van vroeë waarskuwing deur die huidige slagoffer se medewerkers, en verhoog die sukseskoers van nuwe hengel siklusse." Group-IB navorsers het gesê.

QR-kodes se beeldgebaseerde aard word benut om hengelveldtogte te lanceer.

Die verbetering van sibersekuriteitsmaatreëls en teenmaatreëls bly een van die primêre missies van tegnologie maatskappye soos Microsoft en sagteware-as-diens organisasies wat dit aanbied. Gratis QR-kode-opwekker Vertaal die volgende sin na Afrikaans: "I am always here to assist you with any translation needs."

Te midde van die ontwikkeling van strenger siberbeveiligingsmaatreëls versterk skadelike aktore egter ook hul visvang-kampanjes en teenmaatreëls. Hulle word slimmer deur die leemtes in legitieme siberbeveiligingsaansoeke teen hulle te gebruik.

Soos gedemonstreer deur hierdie hengel aanvalle op Sway, lê die kwesbaarheid in beeld-gebaseerde bedreigings, soos QR-kodes. Die meeste e-posskanderings was slegs gekalibreer om teks-gebaseerde inhoud te ondersoek, nie URL's binne beelde nie.

"Die gebruik van QR-kodes om slagoffers na hengelwebwerwe om te lei, stel uitdagings aan verdedigers."

Aangesien die URL binne 'n afbeelding ingebed is, kan e-posskandeerders wat slegs teksgebaseerde inhoud kan skandeer, omseil word. Netskope het geantwoord.

Maatskappye moet hul sekuriteitsbeleid herbekyk en sibersekuriteit versterk.

Die vordering van hengelkampagne dui organisasies aan om hul siberveiligheidsbeleide vir die skandering en filter van web- en wolkverkeer te hersien. Betere beleide beteken minder kanse vir werknemers om kwaadwillige webwerwe te benader.

Op dieselfde tyd word individuele gebruikers aangeraai om URL-adresse te kontroleer voordat hulle kliek. Nog beter, tik die webwerf direk in die adresbalk van die blaaier in om te verhoed dat jy vir QR-kode hengelbedrog val.

"QR-kode-gebaseerde hengel word onlangs 'n groot probleem en dit lyk onwaarskynlik dat dit sal afneem. Onlangs het Cofense se navorsing 'n 331% toename in QR-kode-aktiewe dreigingsverslae gevind." Max Gannon van Cofense het gesê.

"Die misbruik van Microsoft Sway in hierdie veldtog beklemtoon verder dat bedreigingsagtors 'n kant-en-klare, maklike manier het om heelwat geoutomatiseerde sekuriteitskontroles te omseil – eenvoudigweg 'n betroubare deel-diens misbruik." Gannon het bygevoeg.